Nmap17 Mar 2025 | 5 分钟阅读 普通人对互联网系统有一个常见问题,因为互联网对他们来说非常复杂,而且他们无法理解。即使是使用小型家庭系统的个人,对他来说也极其复杂。如果这些个人来自处理大量计算机(数百甚至数千台计算机)的机构或大型公司,互联网系统的复杂性将呈指数级增长。在互联网上,可以使用 Nmap 解决识别活动的问题。它用于扫描整个系统并绘制其每个部分的地图。 Nmap 是一种程序,它告诉我们关于开放端口和这些规则。计算机用于连接的网络由该程序扫描。作为输出,它将提供端口、操作系统、设备名称和许多其他标识符的列表,以帮助用户了解连接状态的详细信息。 Nmap 代表网络映射器。它是一个开源工具,用于安全审计和网络探索,并且该工具是免费提供的。1997 年,安全专家 Gordon Lyon 在 GNU 通用公共许可证下编写了该解决方案,该解决方案一直公开可用。存在 GUI 工具版本、命令行、*nix、MAC、Windows 操作系统 X 版本。 管理员和安全专业人员通常使用该工具使用原始 IP 数据包进行网络扫描。使用它,用户可以发现有关基础设施构成的各种详细信息,如现有的防火墙、应用程序的版本或名称、操作系统、可用主机等等。可以使用命令行执行核心实用程序。这就是为什么各种 GUI(图形用户界面)的实现是免费可用的。 在入侵系统时,如果黑客获得了不受控制的端口,他们将提供 Nmap 以获取访问权限。如果我们是黑客并希望成功访问目标系统,我们将使用目标系统运行 Nmap,然后我们将寻找漏洞并找出如何利用它们。软件平台不仅被黑客使用。IT 安全公司也经常使用它来找出系统可能面临的攻击类型。 Nmap 的工作原理当检查网络中的主机和服务时,Nmap 将在此刻工作。找到后,软件平台会响应与这些服务和主机相关的信息。Nmap 读取并拦截响应。之后,Nmap 使用主机和服务的信息并创建网络地图。Nmap 创建的地图包含有关主机如何连接、谁使用端口、监听任何到达的安全问题、每个端口在做什么以及防火墙正在做什么和没有做什么的详细信息。所有这些都可以通过 Nmap 完成,因为它利用了用于与网络每个部分通信的脚本的复杂系统。脚本使得人与网络组件之间的通信成为可能。Nmap 使用能够进行网络发现、后门检测、漏洞检测和漏洞利用的脚本。可以将 Nmap 描述为一种极其强大的软件,但如果我们要正确使用它,我们需要大量的背景知识。 互联网安全公司主要使用 Nmap 来扫描其系统,并找出系统上黑客可能用来潜在利用的现有弱点。使用它,公司可以解决其系统的弱点。如果我们想扫描网络的弱点和开放端口,我们将使用名为 Nmap 的程序。这是执行此操作的更常用工具之一,因为它是一个开源和免费的工具。在 Holm Security,可以使用非常有效的方法来使用此技术,因为我们在网络上提供出色的安全服务,确保我们的用户端口对未经授权的人员保持安全关闭。 为了提供对敏感信息等内容的保护,无论我们是保护高度敏感数据的政府机构、大型公司还是在其计算机上拥有敏感信息的私人用户,Nmap 都可以提供先发制人的知识水平。 MetasploitableMetasploitable 是一种易受攻击的 VMware 虚拟机,由 Metasploit 团队发布。发布 Metasploitable 的原因是,当我们学习如何使用利用框架时,我们将面临其中一个问题,即尝试确定和配置目标,以便我们可以进行攻击和扫描。 Metasploitable 描述了一种易受攻击的 Linux 虚拟机,它可以使用常见的渗透测试技术、测试安全工具和进行安全培训。我们可以使用 Virtualbox 和任何最新的 VMware 产品等可视化技术来运行虚拟机 (VM)。我们可以说 kali Linux 是 Metasploitable 的对立面。如果我们想入侵其他设备,我们将使用 Kali Linux。如果我们想入侵它,我们将使用 Metasploitable。Metasploitable 专为对学习渗透测试感兴趣的人员设计。Metasploitable 包含各种漏洞。因此,我们将使用 Kali Linux 入侵 Metasploitable。因此,Metasploitable 将成为我们的机器、受害者或目标之一。 我们可以使用以下链接下载 Metasploitable。 https://information.rapid7.com/metasploitable-download.html。 下载该文件后,我们将获得一个 zip 文件,如下所示。当我们解压缩 zip 文件时,我们将获得一个名为 metasploitable-linux-2.0.0.zip 的目录。我们将双击此目录,然后我们将获得以下文件  花一点时间后,我们的系统将启动,然后就可以开始行动了。msfadmin:msfadmin 是默认的登录 ID 和密码。  如果我们想了解有关 VM 配置的更多信息,我们可以访问 Rapid7 网站,因为它包含一个 Metasploitable 2 可利用性指南。但我们应该注意它,因为它有一些剧透。 下一篇主题Nmap vs. Metasploit |

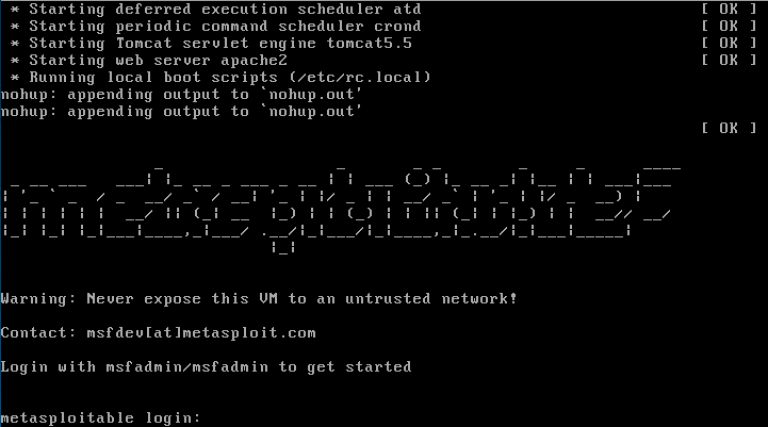

我们请求您订阅我们的新闻通讯以获取最新更新。